Консультация к КП №5

Разработка информационной модели ЛВС.

В данном разделе происходит разделение разрабатываемой ЛВС на подсети (Подсеть (subnet) — это физический сегмент TCP/IP сети, в котором используются IP-адреса с общим идентификатором сети. Как правило, организации получают идентификатор сети от Информационого Центра Интернета (Internet Network Information Center, InterNIC). При наличии в сети большого числа географически удаленных друг от друга компьютеров имеет смысл разделить большую сеть на более мелкие сети, связанные маршрутизаторами. В результате можно получить следующие преимущества:

- Снижение сетевого трафика. Без надежных маршрутизаторов трафик пакетов может замедлить работу всей сети вплоть до полной остановки. При наличии маршрутизаторов большая часть трафика остается в локальной сети и только пакеты, предназначенные для других сетей, будут проходить через маршрутизатор.

- Оптимизация производительности сети - результат снижения сетевого трафика.

- Упрощение управления сетью. Намного легче обнаружить и устранить проблему в группе связанных между собой маленьких сетей, чем в одной гигантской сети.

- Возможность более легко охватить большие географические расстояния, поскольку связи локальной сети значительно быстрее и дешевле, чем связи глобальной. В единственной огромной сети, охватывающей большие расстояния, могут возникать проблемы по всем аспектам, упомянутым выше. Соединение множества небольших сетей делает работу всей системы более эффективной.

IP-адреса

используются для идентификации устройств в сети. Для взаимодействия по сети

IP-адрес должен быть назначен каждому сетевому устройству (в том числе

компьютерам, серверам, маршрутизаторам, принтерам и т.д.). Такие устройства в

сети называют хостами.

С помощью маски подсети определяется максимально возможное число хостов в

конкретной сети. Маски подсети позволяют разделить одну сеть на несколько

подсетей.

Знакомство

с IP-адресами

Одна часть IP-адреса представляет собой номер сети, другая – идентификатор

хоста. Точно так же, как у разных домов на одной улице в адресе присутствует

одно и то же название улицы, у хостов в сети в адресе имеется общий номер сети.

И точно так же, как у различных домов имеется собственный номер дома, у каждого

хоста в сети имеется собственный уникальный идентификационный номер –

идентификатор хоста. Номер сети используется маршрутизаторами для передачи

пакетов в нужные сети, тогда как идентификатор хоста определяет конкретное

устройство в этой сети, которому должны быть доставлены пакеты.

Структура

IP-адрес состоит из четырех частей, записанных в виде десятичных чисел с

точками (например, 192.168.1.1). Каждую из этих четырех частей называют

октетом. Октет представляет собой восемь двоичных цифр (например, 11000000, или

192 в десятичном виде).

Таким образом, каждый октет может принимать в двоичном виде значения от

00000000 до 11111111, или от 0 до 255 в десятичном виде.

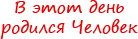

На следующем рисунке показан пример IP-адреса, в котором первые три октета

(192.168.1) представляют собой номер сети, а четвертый октет (16) –

идентификатор хоста.

Рисунок 1. Номер сети и идентификатор хоста

Количество

двоичных цифр в IP-адресе, которые приходятся на номер сети, и количество цифр

в адресе, приходящееся на идентификатор хоста, могут быть

различными в зависимости от маски подсети.

Частные

IP-адреса

У

каждого хоста в сети Интернет должен быть уникальный адрес. Если ваши сети

изолированы от Интернета (например, связывают два филиала), для хостов без

проблем можно использовать любые IP-адреса. Однако, уполномоченной организацией

по распределению нумерации в сети Интернет (IANA) специально для частных сетей

зарезервированы следующие три блока IP-адресов:

- 10.0.0.0 — 10.255.255.255

- 172.16.0.0 — 172.31.255.255

- 192.168.0.0 — 192.168.255.255

IP-адреса можно получить через IANA, у своего провайдера услуг Интернет или

назначить из диапазона адресов для частных сетей.

Маски

подсети

Маска подсети используется для определения того, какие биты являются частью

номера сети, а какие – частью идентификатора хоста (для этого применяется

логическая операция конъюнкции – "И").

Маска подсети включает в себя 32 бита. Если бит в маске подсети равен

"1", то соответствующий бит IP-адреса является частью номера сети.

Если бит в маске подсети равен "0", то соответствующий бит IP-адреса

является частью идентификатора хоста.

На следующем рисунке показана маска подсети, выделяющая номер сети (полужирным

шрифтом) и идентификатор хоста в IP-адресе (который в десятичном виде

записывается как 192.168.1.2).

Таблица 1. Пример выделения номера сети и идентификатора хоста в IP-адресе

|

1-ый октет: (192) |

2-ой октет: (168) |

3-ий октет: (1) |

4-ый октет: (2) |

|

|

IP-адрес (двоичный) |

11000000 |

10101000 |

00000001 |

00000010 |

|

Маска подсети (двоичная) |

11111111 |

11111111 |

11111111 |

00000000 |

|

Номер сети |

11000000 |

10101000 |

00000001 |

|

|

Идентификатор хоста |

00000010 |

Маски подсети всегда состоят из серии последовательных единиц начиная с самого левого бита маски, за которой следует серия последовательных нулей, составляющих в общей сложности 32 бита.

Маску

подсети можно определить как количество бит в адресе, представляющих номер сети

(количество бит со значением "1"). Например, "8-битной

маской" называют маску, в которой 8 бит – единичные, а остальные 24 бита –

нулевые.

Маски подсети записываются в формате десятичных чисел с точками, как и

IP-адреса. В следующих примерах показаны двоичная и десятичная запись 8-битной,

16-битной, 24-битной и 29-битной масок подсети.

Таблица 2. Маски подсети

|

Двоичная

|

Двоичная |

Двоичная |

Двоичная |

Десятичная |

|

|

8-битная

|

11111111 |

00000000 |

00000000 |

00000000 |

255.0.0.0 |

|

16-битная

|

11111111 |

11111111 |

00000000 |

00000000 |

255.255.0.0 |

|

24-битная

|

11111111 |

11111111 |

11111111 |

00000000 |

255.255.255.0 |

|

29-битная

|

11111111 |

11111111 |

11111111 |

11111000 |

255.255.255.248 |

Размер

сети

Количество разрядов в номере сети определяет максимальное количество хостов,

которые могут находиться в такой сети. Чем больше бит в номере сети, тем меньше

бит остается на идентификатор хоста в адресе.

IP-адрес с идентификатором хоста из всех нулей представляет собой IP-адрес сети

(192.168.1.0 с 24-битной маской подсети, например). IP-адрес с идентификатором

хоста из всех единиц представляет собой широковещательный адрес данной сети

(192.168.1.255 с 24-битной маской подсети, например).

Так как такие два IP-адреса не могут использоваться в качестве идентификаторов

отдельных хостов, максимально возможное количество хостов в сети вычисляется

следующим образом:

Таблица 3. Максимально возможное число хостов

|

Маска подсети |

Размер идентификатора хоста |

Максимальное

|

||

|

8 бит |

255.0.0.0 |

24 бит |

224 – 2 |

16777214 |

|

16 бит |

255.255.0.0 |

16 бит |

216 – 2 |

65534 |

|

24 бит |

255.255.255.0 |

8 бит |

28 – 2 |

254 |

|

29 бит |

255.255.255.248 |

3 бит |

23 – 2 |

6 |

Формат

записи

Поскольку маска всегда является последовательностью единиц слева, дополняемой

серией нулей до 32 бит, можно просто указывать количество единиц, а не

записывать значение каждого октета. Обычно это записывается как "/"

после адреса и количество единичных бит в маске.

Например, адрес 192.1.1.0 /25 представляет собой адрес 192.1.1.0 с маской 255.255.255.128. Некоторые возможные маски подсети в обоих форматах показаны в следующей таблице.

Таблица 4. Альтернативный формат записи маски подсети

|

Маска подсети |

Альтернативный

|

Последний

октет |

Последний

октет |

|

255.255.255.0 |

/24 |

0000 0000 |

0 |

|

255.255.255.128 |

/25 |

1000 0000 |

128 |

|

255.255.255.192 |

/26 |

1100 0000 |

192 |

|

255.255.255.224 |

/27 |

1110 0000 |

224 |

|

255.255.255.240 |

/28 |

1111 0000 |

240 |

|

255.255.255.248 |

/29 |

1111 1000 |

248 |

|

255.255.255.252 |

/30 |

1111 1100 |

252 |

Формирование

подсетей

С

помощью подсетей одну сеть можно разделить на несколько. В приведенном ниже

примере администратор сети создает две подсети, чтобы изолировать группу

серверов от остальных устройств в целях безопасности.

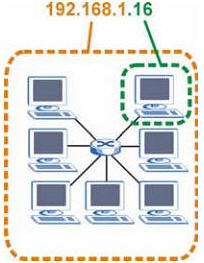

В этом примере сеть компании имеет адрес 192.168.1.0. Первые три октета адреса

(192.168.1) представляют собой номер сети, а оставшийся октет – идентификатор

хоста, что позволяет использовать в сети максимум 28 – 2 = 254 хостов.

Сеть компании до ее деления на подсети показана на следующем рисунке.

Рисунок 2. Пример формирования подсетей: до разделения на подсети

Чтобы разделить сеть 192.168.1.0 на две отдельные подсети, можно "позаимствовать" один бит из идентификатора хоста. В этом случае маска подсети станет 25-битной (255.255.255.128 или /25).

"Одолженный"

бит идентификатора хоста может быть либо нулем, либо единицей, что дает нам две

подсети: 192.168.1.0 /25 и 192.168.1.128 /25.

Сеть компании после ее деления на подсети показана на следующем рисунке. Теперь

она включает в себя две подсети, A и B.

Рисунок 3. Пример формирования подсетей: после деления на подсети

В

25-битной подсети на идентификатор хоста выделяется 7 бит, поэтому в каждой

подсети может быть максимум 27 – 2 = 126 хостов (идентификатор хоста из всех

нулей – это сама подсеть, а из всех единиц – широковещательный адрес для

подсети).

Адрес 192.168.1.0 с маской 255.255.255.128 является адресом подсети А, а

192.168.1.127 с маской 255.255.255.128 является ее широковещательным адресом.

Таким образом, наименьший IP-адрес, который может быть закреплен за

действительным хостом в подсети А – это 192.168.1.1, а наибольший –

192.168.1.126.

Аналогичным образом диапазон идентификаторов хоста для подсети В

составляет от 192.168.1.129 до 192.168.1.254.

Пример:

четыре подсети

В

предыдущем примере было показано использование 25-битной маски подсети для

разделения 24-битного адреса на две подсети. Аналогичным образом для разделения

24-битного адреса на четыре подсети потребуется "одолжить" два бита

идентификатора хоста, чтобы получить четыре возможные комбинации (00, 01, 10 и

11). Маска подсети состоит из 26 бит (11111111.11111111.11111111.11000000),

то есть 255.255.255.192.

Каждая подсеть содержит 6 битов идентификатора хоста, что в сумме дает 26 – 2 = 62 хоста для каждой подсети (идентификатор хоста из всех нулей – это сама подсеть, а из всех единиц – широковещательный адрес для подсети).

Таблица 5. Подсеть 1

|

IP-адрес/маска подсети |

Номер сети |

Значение

|

|

IP-адрес (десятичный) |

192.168.1. |

0 |

|

IP-адрес (двоичный) |

11000000.10101000.00000001. |

00000000 |

|

Маска подсети (двоичная) |

11111111.11111111.11111111. |

11000000 |

|

Адрес

подсети |

Наименьший идентификатор хоста: 192.168.1.1 |

|

|

Широковещательный

адрес |

Наибольший идентификатор хоста: 192.168.1.62 |

Таблица 6. Подсеть 2

|

IP-адрес/маска подсети |

Номер сети |

Значение

|

|

IP-адрес |

192.168.1. |

64 |

|

IP-адрес (двоичный) |

11000000.10101000.00000001. |

01000000 |

|

Маска подсети (двоичная) |

11111111.11111111.11111111. |

11000000 |

|

Адрес

подсети |

Наименьший идентификатор хоста: 192.168.1.65 |

|

|

Широковещательный

адрес |

Наибольший идентификатор хоста: 192.168.1.126 |

Таблица 7. Подсеть 3

|

IP-адрес/маска подсети |

Номер сети |

Значение |

|

IP-адрес |

192.168.1. |

128 |

|

IP-адрес (двоичный) |

11000000.10101000.00000001. |

10000000 |

|

Маска подсети (двоичная) |

11111111.11111111.11111111. |

11000000 |

|

Адрес

подсети |

Наименьший идентификатор хоста: 192.168.1.129 |

|

|

Широковещательный

адрес |

Наибольший идентификатор хоста: 192.168.1.190 |

Таблица 8. Подсеть 4

|

IP-адрес/маска подсети |

Номер сети |

Значение

|

|

IP-адрес |

192.168.1. |

192 |

|

IP-адрес (двоичный) |

11000000.10101000.00000001. |

11000000 |

|

Маска подсети (двоичная) |

11111111.11111111.11111111. |

11000000 |

|

Адрес

подсети |

Наименьший идентификатор хоста: 192.168.1.193 |

|

|

Широковещательный

адрес |

Наибольший идентификатор хоста: 192.168.1.254 |

Пример: восемь подсетей

Аналогичным образом для создания восьми подсетей используется 27-битная маска

(000, 001, 010, 011, 100, 101, 110 и 111).

Значения последнего октета IP-адреса для каждой подсети показаны в следующей

таблице.

Таблица 9. Восемь подсетей

|

Подсеть |

Адрес подсети |

Первый

|

Последний

|

Широковещательный

|

|

1 |

0 |

1 |

30 |

31 |

|

2 |

32 |

33 |

62 |

63 |

|

3 |

64 |

65 |

94 |

95 |

|

4 |

96 |

97 |

126 |

127 |

|

5 |

128 |

129 |

158 |

159 |

|

6 |

160 |

161 |

190 |

191 |

|

7 |

192 |

193 |

222 |

223 |

|

8 |

224 |

225 |

254 |

255 |

Планирование подсетей

Сводная информация по планированию подсетей для сети с 24-битным номером сети

приводится в следующей таблице.

Таблица 10. Планирование подсетей для сети с 24-битным номером

|

Количество

"одолженных" битов |

Маска подсети |

Количество

|

Количество

|

|

1 |

255.255.255.128 (/25) |

2 |

126 |

|

2 |

255.255.255.192 (/26) |

4 |

62 |

|

3 |

255.255.255.224 (/27) |

8 |

30 |

|

4 |

255.255.255.240 (/28) |

16 |

14 |

|

5 |

255.255.255.248 (/29) |

32 |

6 |

|

6 |

255.255.255.252 (/30) |

64 |

2 |

|

7 |

255.255.255.254 (/31) |

128 |

1 |

Пример расчета количества подсетей и хостов в подсети на основе IP-адреса и маски подсети

Приведем пример расчета количества подсетей и хостов для сети 59.124.163.151/27.

/27 - префикс сети или

сетевая маска

В формате двоичных чисел 11111111 11111111 11111111 11100000

В формате десятичных чисел 255.255.255.224

В четвертом поле

(последний октет)11100000 первые

3 бита определяют число подсетей, в нашем примере 23 = 8.

В четвертом поле (последний октет) 11100000 последие 5 бит

определяют число хостов подсети, в нашем примере 25 = 32.

Диапазон IP первой

подсети 0~31 (32 хоста), но 0 - это подсеть, а 31 - это

Broadcast. Таким образом, максимальное число хостов данной подсети - 30.

Первая подсеть: 59.124.163.0

Broadcast первой подсети: 59.124.163.31

Диапазон IP второй

подсети с 59.124.163.32 по 59.124.163.63

Вторая подсеть: 59.124.163.32

Broadcast второй подсети: 59.124.163.63

Мы можем высчитать диапазон IP

восьмой подсети с 59.124.163.224 по 59.124.163.255

Восьмая подсеть: 59.124.163.224

Broadcast восьмой подсети: 59.124.163.255

В нашем примере IP-адрес 59.124.163.151

находится в пятой подсети.

Пятая подсеть: 59.124.163.128/27

Диапазон IP пятой подсети с 59.124.163.128 по 59.124.163.159

Broadcast пятой подсети: 59.124.163.159

в настоящее время для удобства расчета IP-адресов в подсети и сетевых масок существуют в Интернете специальные онлайн IP-калькуляторы, а также бесплатные программы/утилиты для быстрого и наглядного расчета.

4.2.Определение адресной карты сети

4.3Определение таблицы маршрутизации

согласно определению крупнейшего производителя маршрутизаторов компании cisco - "это устройство третьего уровня, использующее одну и более метрик для определения оптимального пути передачи сетевого трафика на основе информации сетевого уровня". по существу маршрутизатор представляет собой компьютер с необходимым программным обеспечением и устройствами ввода/вывода. в простейшем случае маршрутизатор имеет два сетевых интерфейса. так, например, для организации связи филиала с главным офисом зачастую достаточно маршрутизатора с одним интерфейсом ethernet и одним интерфейсом глобальной сети. в этом случае все пакеты, адрес получателя которых не принадлежит к данной локальной сети, пересылается с порта ethernet на порт глобальной сети.

маршрутизатор выполняет три основные функции; точнее, это одна функция - функция маршрутизации, т. е. доставки данных адресату, но ее можно разбить на три составляющие. во-первых, сбор информации о других маршрутизаторах и хостах в сети. для этого маршрутизатор в целях определения маршрута использует тот или иной протокол маршрутизации. во-вторых, маршрутизатор сохраняет полученную информацию о маршрутах в таблицах маршрутизации. в-третьих, маршрутизатор выбирает наилучший маршрут для каждого конкретного пакета, при этом он передает пакет со входного интерфейса на соответствующий выходной интерфейс. данные функции он выполняет с помощью протоколов маршрутизации, в основе которых лежат алгоритмы маршрутизации. этим, однако, функции маршрутизаторов не исчерпываются, но о них несколько позже.

алгоритмы маршрутизации

алгоритм маршрутизации - это часть программного обеспечения маршрутизатора, отвечающая за выбор выходной линии, на которую поступивший пакет должен быть передан. алгоритмы маршрутизации можно разделить на две большие группы: неадаптивные (статические) и адаптивные (динамические). в случае статических алгоритмов выбор маршрутов осуществляется заранее и прописывается вручную в таблицу маршрутизации, где хранится информация о том, на какой интерфейс отправить пакет с соответствующей адресной информацией. в случае динамических алгоритмов таблица маршрутизации меняется автоматически при изменении топологии сети или трафика в ней.

динамические алгоритмы отличаются по способу получения информации (например, от соседних маршрутизаторов, от всех маршрутизаторов в сети и т. д.), моменту изменения маршрутов (через регулярные интервалы, при изменении топологии и т. д.) и используемой метрике (расстояние, число транзитных узлов и т. д.). двумя наиболее популярными алгоритмами маршрутизации являются алгоритм вектора расстояния и алгоритм состояния канала.

при алгоритме вектора расстояния каждый маршрутизатор ведет таблицу, т. е. вектор, с указанием кратчайшего расстояния и выходной линии для каждого адресата. в качестве метрики может использоваться также число транзитных узлов, время задержки, совокупная длина очередей и прочее. таблица содержит информацию обо всех маршрутизаторах в сети. периодически каждый маршрутизатор рассылает соседям свою таблицу. одним из основных недостатков этого алгоритма является медленное распространение информации о недоступности той или иной линии или выходе того или иного маршрутизатора из строя. данный алгоритм используется в таких протоколах, как rip, igrp и др.

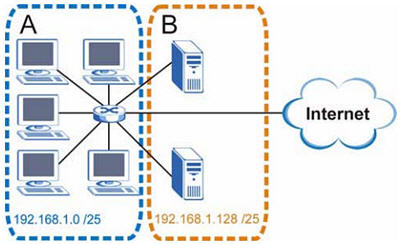

в случае алгоритма состояния канала маршрутизатор собирает информацию о своих непосредственных соседях, измеряя задержку (пропускную способность). вместо таблиц маршрутизации он осуществляет широковещательную рассылку информации только о своих непосредственных соседях, причем рассылка инициируется только при изменении информации. при получении изменений маршрутизатор определяет заново кратчайший путь до всех адресатов с помощью алгоритма э. дейкстры. алгоритм состояния канала лежит в основе таких протоколов маршрутизации, как ospf и is-is.

шаг за шагом. в начальный момент расстояние до отправителя и то, через какой узел лежит маршрут, неизвестно, поэтому в скобках указано бесконечное расстояние и стоит прочерк для предшествующего узла. узлы, от которых кратчайшее расстояние до отправителя становится известно, получают постоянную метку (черный кружочек). текущий узел на каждом этапе отмечен стрелочкой. всего показано шесть первых шагов алгоритма.

определение кратчайшего пути

для определения кратчайшего пути от одного узла до другого дейкстра предложил следующий алгоритм. топология сети представляется в виде неориентированного графа с указанными для каждого ребра значениями метрики (например, расстояния между двумя соседними узлами). изначально путь неизвестен, поэтому все вершины графа получают метки с бесконечным значением расстояния до отправителя. метки могут быть временными или постоянными.

пусть требуется найти кратчайший путь от а до z. сначала узел а получает постоянную метку и делается текущим узлом. затем мы просматриваем все соседние узлы (с которыми вершина а соединена ребром) и отмечаем расстояние до а. после того как все соседние узлы перебраны, узел с наименьшей меткой выбирается в качестве текущего, при этом он получает постоянную метку. пусть это будет узел b. теперь мы просматриваем все соседние узлы, и если сумма расстояний от b до а и от данного узла до b меньше значения метки этого узла, то он получает новую метку, причем мы указываем, что путь в а лежит через b, чтобы после завершения процедуры можно было восстановить маршрут. после перебора всех соседних узлов мы вновь ищем по всему графу вершину с наименьшей временной меткой и выбираем этот узел в качестве текущего, при этом он получает постоянную метку и т. д.

пример таблицы маршрутизации

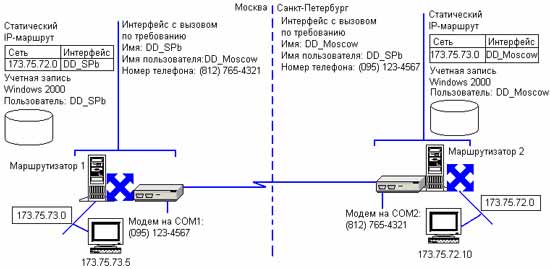

в качества примера мы рассмотрим определение таблицы на маршрутизаторе компании morning star с тремя интерфейсами: одним интерфейсом ethernet, последовательным портом, подключенным к внешнему модему, и интерфейсом глобальной сети frame relay (см. таблицу 1). модем используется для организации связи с сервером в главном офисе по ppp, ip-адрес которого - 137.175.2.7. адрес интерфейса глобальной сети - 131.187.2.2, а адрес маршрутизатора оператора internet 131.187.2.3. для локальной сети оператор выделил блок адресов класса с в диапазоне от 199.18.210.1 до 199.18.210.254. интерфейсы маршрутизатора мы именуем следующим образом: ed0 - интерфейс ethernet, du0 - последовательный интерфейс, а tt0 - интерфейс глобальной сети. все пакеты, посылаемые в локальную сеть главного офиса, направляются маршрутизатором на последовательный порт. все пакеты, предназначенные для нашей локальной сети, направляются на интерфейс ethernet с адресом 199.18.210.1. адрес 127.0.0.1 является так называемым петлевым адресом, и он используется маршрутизатором для обращения к самому себе. все остальные пакеты направляются на интерфейс глобальной сети. флаг u (up) означает, что соединение активно, а флаг g (gateway) означает, что шлюз (так изначально назывались маршрутизаторы) действительно является шлюзом в другую сеть, в то время как флаг h (host) означает, что маршрутизатор подключен к конечному адресату.

таблица 1 - пример простейшей таблицы маршрутизации

|

получатель |

шлюз |

флаги |

интерфейс |

|

default |

137.187.2.3 |

ug |

tt0 |

|

127.0.0.1 |

127.0.0.1 |

uh |

lo0 |

|

199.18.210.0 |

199.18.210.1 |

ug |

ed0 |

|

137.175.2.7 |

199.18.210.1 |

uh |

du0 |

|

137.187.2.3 |

131.187.2.2 |

uh |

tt0 |

|

137.175.2 |

137.175.2.7 |

ug |

du0 |

справедливая очередь

в случае, если маршрутизатор получает пакеты быстрее, чем может отправить их через данный интерфейс (например, когда входной интерфейс быстрее выходного или когда пакеты с разных входных интерфейсов направляются на один и тот же выходной интерфейс), он помещает их в очередь (буфер).

простейший способ организации очереди - пакеты помещаются в очередь и отправляются в порядке их поступления - во многих ситуациях неэффективен. например, при перегрузке линии маршрутизатор посылает уведомление хостам-отправителям о невозможности обслуживания. при этом один из них снижает, как и требовалось, темп передачи, в то время как другие продолжают посылать пакеты с прежней скоростью; в результате данный хост страдает от своей законопослушности.

решение этой проблемы предлагает алгоритм "честной очереди" и его модификация - алгоритм "честной взвешенной очереди" (weighted fair queue). суть данного алгоритма состоит в том, что маршрутизаторы имеют несколько очередей для каждой выходной линии, по одной для каждого отправителя. когда линия освобождается, маршрутизатор берет пакет из следующей по кругу очереди. модифицированный же алгоритм позволяет давать приоритет тем или иным очередям.

виды маршрутизаторов

в предшествующем разделе под словом "маршрутизатор" подразумевался прежде всего ip-маршрутизатор, т. е. что он предназначен только для продвижения ip-пакетов. однако маршрутизаторы могут работать и с пакетами других протоколов сетевого уровня, например с ipx. таким образом, кроме ip-маршрутизаторов есть еще ipx-маршрутизаторы и др.

многопротокольные маршрутизаторы концептуально напоминают мосты с той существенной разницей, что они работают на сетевом уровне. как и любой маршрутизатор, они берут пакет с одной линии и передают его на другую, но при этом линии принадлежат к разным сетям и используют разные протоколы (например, ip и ipx).

кроме того, сетевые устройства типа моста/маршрутизатора (brouter или bridge/router) работают в нормальном режиме как многопротокольные маршрутизаторы, а при получении пакета с неизвестным сетевым протоколом обрабатывают его как мост. другие устройства со сходным названием "маршрутизирующий мост" (routing bridge) принадлежат к устройствам второго уровня и упоминаются здесь лишь из-за причастия routing. они работают как мосты, но при этом поддерживают некоторые функции третьего уровня для оптимизации передачи данных.

маршрутизаторы с интеграцией услуг гарантируют приоритетному трафику, в частности трафику реального времени, своевременную доставку. они поддерживают протокол rsvp для резервирования таких ресурсов, как пропускная способность и буферы в очереди.

коммутаторы третьего уровня по сути также являются маршрутизаторами, причем пакетные коммутаторы (packet-by-packet switch) - на самом деле обычные, только быстрые маршрутизаторы. (подробнее о маршрутизаторах и маршрутизации третьего уровня смотри в этом номере в статьях ника липписа "как купить коммутатор третьего уровня" и аниты карве "ip-коммутация попадает в точку".)

чем отличаются маршрутизаторы от мостов?

маршрутизаторы часто путают с мостами. а "вебстерский словарь компьютерных терминов" вообще пишет, что маршрутизатор - это другое название моста. такое положение дел объясняется тем, что многие устройства сочетают в себе функции и мостов, и маршрутизаторов.

"чистый" мост анализирует заголовки кадра канального уровня и не просматривает (а тем более не модифицирует) пакеты сетевого уровня внутри пакетов. мост не знает и не должен знать, какие пакеты - ip, ipx или clnp - содержит в поле полезной нагрузки кадр, передаваемый из локальной сети 802.х в 802.y.

маршрутизатор, наоборот, знает очень хорошо, с какими пакетами он работает - с ip, ipx, clnp или со всеми ними сразу (в случае многопротокольных маршрутизаторов). он анализирует заголовки этих пакетов и принимает решение в соответствии с содержащейся там адресной информацией. с другой стороны, когда "чистый" маршрутизатор передает пакет на канальный уровень, он не знает и не должен знать о том, в какой кадр данный пакет будет помещен - ethernet, token ring или какой-либо иной.

путаница происходит по двум причинам. во-первых, по части функциональности мосты и маршрутизаторы весьма напоминают друг друга. они принимают протокольные блоки данных (protocol data unit, pdu), анализируют определенные поля заголовка и принимают решение о том, куда дальше передать пакет в соответствии с содержащейся в заголовке информацией и внутренними таблицами. во-вторых, названия коммерческим продуктам даются зачастую весьма условные, а, кроме того, многие из них сочетают в себе функции и тех и других устройств.

маршрутизаторы против коммутаторов

в последние несколько лет сама необходимость в маршрутизаторах начала подвергаться сомнению, главным образом в связи с появлением и распространением коммутаторов (по сути многопортовых мостов). в чем же причины того, что пользователи начали устанавливать в своих сетях коммутаторы там, где они раньше использовали маршрутизаторы? вот некоторые из них: маршрутизаторы в расчете на порт стоят гораздо дороже коммутаторов; как правило, в сравнении с коммутаторами они имеют гораздо меньшую совокупную пропускную способность (пакетов в секунду), функции коммутации второго уровня гораздо проще реализовать аппаратным образом, чем программным, и т. д.

однако основным недостатком маршрутизаторов по сравнению с коммутаторами является то, что последние требуют гораздо меньших усилий по администрированию. сетевым администраторам приходится задавать целое множество конфигурационных параметров для каждого маршрутизатора в сети, таких как адреса и маски подсети, статические маршруты и т. д. еще хуже то, что параметры каждого маршрутизатора должны быть согласованы с параметрами других маршрутизаторов в сети.

с другой стороны, маршрутизаторы выполняют многие функции, с которыми коммутаторы справиться, как правило, не в состоянии, так как они функционируют на другом уровне. например, маршрутизаторы позволяют решить такую типичную проблему при связи сетей с помощью мостов, как штормы широковещательных пакетов. кроме того, маршрутизаторы используются зачастую в качестве брандмауэров (защитных экранов) между корпоративной сетью и internet. при этом они действуют как фильтры пакетов, просматривая адресную информацию заголовка пакета и сопоставляя ее со списком управления доступом. далее, маршрутизаторы могут применяться для фильтрации трафика по каналам глобальной сети, передавая через нее только избранный трафик, что, в частности, позволяет снизить плату за использование этих каналов. во многом благодаря перечисленным функциям маршрутизаторам, а не мостам, было в свое время отдано предпочтение. необдуманное же использование коммутаторов (без маршрутизации) может возродить к жизни старые проблемы.

тем не менее коммутаторы все чаще оснащаются функциями маршрутизаторов, так что, как полагает дэвид пасмор, президент компании decisys, "маршрутизаторы исчезнут, но маршрутизация останется".

в процессе организации межсетевого

взаимодействия важное место занимает маршрутизация сообщений между отдельными

подсетями. при этом под маршрутизацией понимается процесс доставки сообщения из

одной подсети в другую. данная задача может решаться различными способами. при

этом, чем сложнее рассматриваемая система, чем больше подсетей ее образуют, тем

более нетривиальным является решение задачи доставки сообщений. сетевой

компонент, выполняющий маршрутизацию пакетов, называется маршрутизатором

(router). маршрутизатор может быть реализован на базе компьютера с несколькими

сетевыми интерфейсами, на котором установлено специальное программное

обеспечение. в этом случае говорят о программном маршрутизаторе. в другом

случае маршрутизатор может быть выполнен в виде отдельного сетевого устройства.

разумеется, наиболее эффективным решением является использование специальных

аппаратных маршрутизаторов. в настоящее время лидером на рынке корпоративных

маршрутизаторов является компания cisco, предлагающая высокопроизводительные и

надежные устройства. в небольших сетях (таких как сеть небольшого офиса или

домашняя сеть), использование аппаратного маршрутизатора может быть

экономически необоснованно.

системы windows server 2003 включают в себя механизмы, позволяющие серверу,

находящемуся под ее управлением, выступать в качестве программного

маршрутизатора. эти механизмы реализованы в составе службы маршрутизации и

удаленного доступа (routing and remote access service, rras). хотя в

архитектуре windows server 2003 основной упор делается на стек протоколов

tcp/ip, в состав указанной службы также включена поддержка механизмов

маршрутизации стека протоколов appletalk.

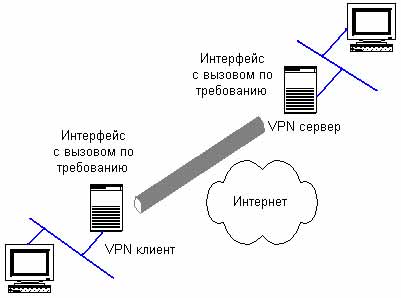

обзор механизмов маршрутизации windows server 2003

реализованный в windows server 2003 механизм маршрутизации может с успехом использоваться для организации межсетевого взаимодействия в вычислительных сетях любого масштаба (в том числе и для интеграции корпоративной сети в интернет), а также для организации виртуальных частных сетей (virtual private network, vpn). рассмотрим функциональные возможности, характерные для службы маршрутизации, реализованной в windows server 2003.

· многопротокольная маршрутизация для ip и appletalk. необходимо обратить особое внимание на то, что в отличие от предыдущих версий windows, маршрутизация для ipx-трафика больше не поддерживается.

· статическая и динамическая фильтрация ip-трафика. фильтры позволяют ограничить сетевой трафик, проходящий через маршрутизатор. эта мера может быть использована как с целью обеспечения безопасности периметра корпоративной сети, так и с целью повышения производительности сети. механизмы фильтрации были рассмотрены в главе 14 "коммуникационные службы".

· маршрутизация вызовом по требованию через коммутируемые соединения с глобальными сетями. маршрутизатор может устанавливать коммутируемое соединение с другим маршрутизатором в ситуации, когда ему необходимо передать сообщение. использование данной схемы маршрутизации может сократить расходы предприятия, связанные с арендой коммутируемых каналов связи.

· поддержка стандартных одноадресных протоколов маршрутизации ip. в windows server 2003 реализована поддержка протоколов ospf (open shortest path first) и rip (routing information protocol) версий 1 и 2. указанные протоколы используются для построения таблиц одноадресной маршрутизации.

· поддержка агента ретрансляции dhcp (dhcp relay agent) для ip. использование агента ретрансляции позволяет dhcp-серверу обслуживать клиентов, расположенных в различных подсетях.

· службы группового вещания ip. маршрутизатор под управлением windows server 2003 может функционировать в режимах igmp-маршрутизатора и igmp-посредника, что позволяет использовать его для пересылки трафика группового вещания (multicast).

· поддержка механизма виртуальных частных сетей (virtual private network, vpn). маршрутизатор windows server 2003 может участвовать в процессе создания виртуальной частной сети при помощи протоколов туннелирования рртр и l2tp. при этом может быть использована конфигурация "маршрутизатор—маршрутизатор vpn". в этой конфигурации два маршрутизатора обмениваются между собой информацией через открытую сеть посредством защищенного канала, созданного с применением протоколов туннелирования.

· поддержка разнообразных сред передачи данных. поскольку служба маршрутизации реализована непосредственно в составе windows server 2003, она может работать с любым сетевым интерфейсом, поддерживаемым средствами операционной системы, включая 10- и 100-битный ethernet. token ring, fiber-optic distributed data interface (распределенный волоконно-оптический интерфейс данных, fddi), asynchronous transfer mode (режим асинхронной передачи, atm), integrated services digital network (цифровая сеть с интегрированными службами, isdn), frame relay (технология передачи фреймов), х.25 и модемы.

· инструменты управления с графическим интерфейсом. для управления службой маршрутизации используется оснастка routing and remote access.

· интерфейс командной строки. для написания сценариев и автоматизации конфигурирования администратор может использовать специальные утилиты командной строки.

· управление через snmp. служба маршрутизации windows server 2003 включает в себя поддержку протокола snmp (simple network management protocol) версии 1, используемого в качестве средства централизованного управления сетевыми ресурсами.

принципы маршрутизации сообщений

в межсетевой среде каждая подсеть может

быть соединена с произвольным количеством других подсетей посредством

маршрутизаторов. суть процесса маршрутизации сводится к тому, что два хоста,

разделенных друг с другом любым произвольным количеством маршрутизаторов

(другими словами, находящиеся в разных подсетях), могут взаимодействовать друг

с другом. всю организацию процесса доставки пакета от одного хоста другому

берут на себя маршрутизаторы. рассмотрим основные принципы, лежащие в основе

процесса маршрутизации сообщений. сразу оговоримся, что разговор будет идти,

прежде всего, о маршрутизации ip-трафика. подавляющее большинство сетевых служб

windows server 2003 функционирует на базе стека протоколов tcp/ip, получившего

широкое распространение именно благодаря простоте организации межсетевого

взаимодействия (как известно, самое большое объединение сетей — интернет, тоже

основывается на этом стеке протоколов). тем не менее, заметим, что в своей

основе принципы маршрутизации являются общими для большинства стеков

протоколов.

в зависимости от количества вовлеченных получателей стек протоколов tcp/ip

поддерживает два способа маршрутизации: одноадресная и многоадресная маршрутизация.

соответственно, мы рассмотрим принципы маршрутизации применительно к каждому из

способов в отдельности.

одноадресная маршрутизация

под одноадресной маршрутизацией понимается процесс передачи сообщений между подсетями, в котором сообщение адресовано только одному заданному получателю. вся задача маршрутизации в этом случае сводится к доставке пакета получателю и выбору оптимального маршрута из множества возможных.

понятие таблицы маршрутизации

отправителя и получателя может разделять

произвольное количество маршрутизаторов. при этом процесс передачи сообщения от

одного маршрутизатора другому называется "прыжком" (hop). каждый

маршрутизатор обладает информацией о структуре сети на расстоянии одного

прыжка. другими словами, маршрутизатор не обладает информацией о точном

местоположении требуемого хоста. в большой сети, да еще и с интенсивно

меняющейся структурой (как, например, интернет), это было бы невозможно. вместо

этого, маршрутизатор обладает информацией о соседних маршрутизаторах и о том,

кому из них необходимо передать сообщение для последующей доставки в той или

иной ситуации. эта информация хранится в специальной таблице, которая носит

название таблицы маршрутизации (routing table).

таблицы маршрутизации используются для принятия решения о том, как именно будет

доставлено то или иное сообщение. наличие этих таблиц не является

исключительным свойством маршрутизатора. в сети tcp/ip любой хост (даже не

являющийся маршрутизатором) может также располагать таблицей маршрутизации,

которая используется с целью определения оптимального маршрута передачи

сообщений. так, скажем, если в подсети имеется три маршрутизатора, хост

использует таблицу маршрутизации для того, чтобы выбрать из них наиболее

оптимальный для доставки сообщения.

типы записей в таблице маршрутизации

записи в таблице маршрутизации называются маршрутами. при этом существует три типа маршрутов.

· маршрут к хосту, или узловой маршрут (host route). этот тип маршрута определяет путь доставки пакета, адресованного хосту с конкретным сетевым адресом. маршруты к хостам обычно используются для создания настраиваемых маршрутов к определенным компьютерам, а также для управления или оптимизации сетевого трафика.

· маршрут к сети, или сетевой маршрут (network route). данный тип маршрута используется для определения способа доставки пакета в подсеть с определенным адресом. большую часть содержимого таблицы маршрутизации представляют собой маршруты данного типа.

· маршрут по умолчанию (default route). маршрут по умолчанию используется, когда не найдены никакие другие маршруты в таблице маршрутизации. маршрут по умолчанию используется в ситуации, когда в таблице маршрутизации отсутствует соответствующий маршрут по идентификатору сети или маршрут к хосту по адресу получателя. маршрут по умолчанию упрощает конфигурацию компьютеров. вместо конфигурирования компьютера и настройки маршрутов для всех идентификаторов сетей в межсетевой среде используется одиночный маршрут по умолчанию для пересылки всех пакетов в сеть получателя или по адресу в межсетевой среде, который не был найден в таблице маршрутизации.

структура таблицы маршрутизации

рассмотрим структуру таблицы маршрутизации на следующем примере:

|

сеть назначения |

маска подсети |

шлюз |

интерфейс |

метрика |

|

0.0.0.0 |

0.0.0.0 |

0.0.0.0 |

fffffffff |

1 |

|

10.0.0.0 |

255.255.255.0 |

10.0.0.1 |

10.0.0.1 |

30 |

|

10.0.0.1 |

255.255.255.255 |

127.0.0.1 |

127.0.0.1 |

30 |

|

10.255.255.255 |

255.255.255.255 |

10.0.0.1 |

10.0.0.1 |

30 |

|

127.0.0.0 |

255.0.0.0 |

127.0.0.1 |

127.0.0.1 |

1 |

|

224.0.0.0 |

240.0.0.0 |

10.0.0.1 |

10.0.0.1 |

30 |

|

255.255.255.255 |

255.255.255.255 |

10.0.0.1 |

10.0.0.1 |

1 |

каждая запись в таблице маршрутизации (представляющая собой информацию о маршруте) состоит из информационных полей, перечисленных ниже.

· сеть назначения (network destination). данное поле содержит сведения об адресе хоста-получателя пакета или сети, в которой этот хост располагается. принимая решение о маршрутизации пакета, система просматривает именно это поле. если в данном поле не будет найдено записи о конкретном адресе сети или хоста, маршрутизатором будет использован маршрут по умолчанию.

· маска подсети (netmask). это поле в сочетании с предыдущим полем используется для вычисления идентификатора ip-сети.

· шлюз (gateway). в этом поле указывается адрес, по которому будет должен быть передан согласно данному маршруту. адрес пересылки может быть аппаратным адресом или адресом в межсетевой среде. в большинстве случаев в этом поле указывается следующий в цепочке маршрутизатор, который должен будет принять решение о дальнейшей маршрутизации сообщения.

· интерфейс (interface). в этом поле указывается сетевой интерфейс, с которого будет осуществляться передача сообщения согласно данному маршруту. данное поле необходимо в ситуации, когда маршрутизатор имеет множество сетевых интерфейсов, подключенных к разным подсетям. фактически данное поле указывает, в какую именно подсеть необходимо передать сообщение.

· метрика (metric). стоимость маршрута, характеризующая меру его предпочтения. из множества альтернативных маршрутов будет выбран тот, что обладает наименьшей стоимостью (т. е. меньшим значением метрики). некоторые алгоритмы маршрутизации сохраняют только один маршрут для любого идентификатора сети в таблице маршрутизации, даже когда существует несколько маршрутов. в этом случае метрика используется маршрутизатором, чтобы определить какой именно маршрут необходимо сохранить в таблице маршрутизации.

методы построения таблиц маршрутизации

в зависимости от способа формирования содержимого таблицы маршрутизации различают два вида маршрутизации.

· статическая маршрутизация. все маршруты прописываются и изменяются администратором системы вручную. это самый простой способ организации маршрутизации. однако он подходит только для небольших сетей, изменения в структуре которых происходят достаточно редко. кроме того, данный способ маршрутизации не годится в случае, когда важно обеспечить высокую надежность межсетевого взаимодействия. если один из маршрутов окажется по каким-либо причинам недоступен, администратору необходимо будет вручную изменить таблицу маршрутизации на всех маршрутизаторах в сети. до этого момента межсетевое взаимодействие на отдельных участках сети будет невозможно.

· динамическая маршрутизация. построение таблицы маршрутизации осуществляется посредством специальных протоколов маршрутизации. участие администратора в этом процессе минимально и сводится к изначальной конфигурации маршрутизаторов. два наиболее распространенных протокола ip-маршрутизации, используемых в интрасетях, — протоколы rip (routing information protocol) и ospf (open shortest path first). посредством указанных протоколов маршрутизаторы способны информировать друг друга об изменениях в структуре сети. в случае недоступности одного из маршрутов, маршрутизаторы автоматически перестроят свои таблицы маршрутизации и, при возможности, выберут другой маршрут доставки сообщений.

статическая маршрутизация

статическая маршрутизируемая ip-сеть не

использует протоколы маршрутизации, поскольку вся информация о маршрутизации

хранится в статической таблице на каждом маршрутизаторе. чтобы любые два

произвольных хоста в сети могли взаимодействовать между собой, каждый

маршрутизатор должен иметь такую таблицу маршрутов.

статическая маршрутизируемая ip-среда лучше всего подходит для небольшой сети с

редко изменяющейся структурой, в которой отсутствуют альтернативные маршруты.

статическая маршрутизируемая среда может применяться для:

· сети малого предприятия;

· сети домашнего офиса;

· филиала с одной сетью.

вместо реализации протокола

маршрутизации через узкополосный канал связи, одиночный маршрут по умолчанию на

маршрутизаторе филиала гарантирует, что весь трафик, не предназначенный для

компьютера в сети филиала, будет направлен в основной офис.

недостатки статической маршрутизации:

· отсутствие отказоустойчивости. если в силу каких-либо причин один из маршрутизаторов выходит из строя или становится недоступным коммуникационный канал, статический маршрутизатор не сможет как-то отреагировать на неисправность. более того, другие маршрутизаторы в сети не будут знать о неисправности и будут продолжать передавать данные по недоступному маршруту. в сетях малого офиса (например, с двумя маршрутизаторами и тремя сетями, соединенными в лвс) подобные ситуации могут решаться администратором оперативно. в крупных сетях более предпочтительным оказывается использование специальных протоколов маршрутизации;

· непроизводительные административные затраты. если добавляется новая подсеть или удаляется из межсетевой среды существующая, маршруты к ней должны быть вручную добавлены или удалены. если добавляется новый маршрутизатор, то он должен быть правильно сконфигурирован для маршрутизации в межсетевой среде.

протоколы маршрутизации

среди существующего многообразия протоколов маршрутизации windows server 2003 поддерживает только два:

· протокол rip версии 1 и 2;

· протокол ospf.

рассмотрим эти протоколы более подробно.

протокол rip

протокол обмена информацией о маршрутизации (routing information protocol, rip)

разрабатывался как механизм, посредством которого маршрутизаторы могут

обмениваться информацией об обновлениях таблиц маршрутизации. этот механизм

изначально предполагался для использования в сетях относительно небольшого

размера (это верно для rip версии 1).

протокол rip использует следующую схему построения таблицы маршрутизации.

первоначально таблица маршрутизации каждого маршрутизатора включает в себя

маршруты только для тех подсетей, что физически подсоединены к маршрутизатору.

используя протокол rip, маршрутизатор периодически отправляет другим маршрутизаторам

объявления, содержащие информацию о содержимом собственной таблицы

маршрутизации. rip версии 1 использует для передачи объявлений

широковещательные ip-пакеты. rip версии 2 позволяет использовать для объявлений

также пакеты группового вещания. каждый маршрутизатор рассылает подобные

объявления периодически с интервалом в 30 секунд.

маршрутизаторы, использующие протокол rip, могут также сообщать информацию о

маршрутизации при помощи триггерных обновлений. триггер-ные обновления

инициируются, когда происходит изменение топологии сети и посылается

обновленная информация о маршрутизации, которая отражает эти изменения.

триггерные обновления происходят немедленно, следовательно, информация о

маршрутизации обновится раньше, чем произойдет следующее периодическое

объявление. например, когда маршрутизатор обнаруживает установление соединения

или отказ соседнего маршрутизатора, он модифицирует собственную таблицу

маршрутизации и рассылает обновленные маршруты. каждый маршрутизатор,

получающий триггерное обновление, изменяет собственную таблицу маршрутизации и

распространяет изменение.

основное преимущество r1p заключается в простоте развертывания и

конфигурирования. в качестве недостатка rip версии 1 можно отметить наличие

жесткого ограничения на размер сети. протокол r1p может быть использован в

сети, в которой два хоста разделены не более чем 15 маршрутизаторами. другими

словами, маршрутизатор, использующий протокол rip для построения таблицы

маршрутизации, "знает" только о тех подсетях, что расположены на

расстоянии не более 15 переходов. подсети, расположенные на расстоянии 16 или

более пересылок, считаются недостижимыми.

поскольку глобальные ip-сети становятся все больше и больше, периодические

rip-объявления каждого маршрутизатора могут вызывать чрезмерный трафик. в

качестве другого недостатка протокола rip можно отметить высокое время

восстановления. в ситуации, когда в структуре сети происходят изменения, может

пройти несколько минут прежде, чем все корпоративные маршрутизаторы получат

информацию о произошедшем изменении и переконфигурируют собственные таблицы

маршрутизации. за то время как происходит реконфигурирование маршрутизаторов,

могут образоваться циклы маршрутизации, приводящие к потере или невозможности

доставки данных. в условиях повышенных требований к надежности канала данных

существующих возможностей протокола rip может быть недостаточно.

службы маршрутизации и удаленного доступа windows server 2003 могут работать с

протоколом rip версий 1 и 2. rip версии 2 поддерживает объявления, рассылаемые

при помощи групповых рассылок, простую аутентификацию при помощи пароля, а

также дает возможность гибкой настройки при работе в средах с подсетями и в

cidr-средах (classless interdomain routing, бесклассовая междоменная

маршрутизация).

реализация протокола rip в windows server 2003 характеризуется следующими

функциональными возможностями:

· выбор версии r1p, которая будет выполняться на каждом интерфейсе для входящих и исходящих пакетов;

· алгоритмы "split horizon", "poison reverse" и триггерных обновлений, которые используются для корректного отображения изменений топологии сети;

· фильтры маршрутов для выбора тех сетей, которые необходимо объявлять или принимать от них обновления;

· фильтры источников для выбора маршрутизаторов, от которых будут приниматься объявления;

· конфигурируемые объявления и таймеры старения маршрута;

· поддержка простого удостоверения подлинности при помощи пароля;

· возможность отключения суммирования подсетей.

использование в сети протокола маршрутизации rip оправданно в случае небольшой сети с динамически меняющейся структурой, имеющей несколько возможных маршрутов. маршрутизируемая среда на базе протокола rip может потребоваться для:

· предприятия среднего размера;

· большого офиса филиала или дополнительного офиса со множественными сетями.

протокол ospf

протокол ospf (open shortest path first)

разрабатывался как механизм, посредством которого маршрутизаторы могут

обмениваться информацией о содержимом таблиц маршрутизации в большой межсетевой

среде. протокол ospf является протоколом маршрутизации с объявлением состояния

канала связи. в основе функционирования протокола ospf лежит алгоритм

"первоочередного обнаружения кратчайшего пути" (shortest path first,

spf), который используется для вычисления маршрутов в таблице маршрутизации.

используя алгоритм spf, маршрутизатор вычисляет кратчайший (т. е. обладающий

наименьшей стоимостью) путь ко всем подсетям в межсетевой среде. в маршрутах,

рассчитанных при помощи алгоритма spf, всегда отсутствуют циклы.

в отличие от протокола rip, протокол ospf поддерживает "карту"

корпоративной сети. эта карта модифицируется каждый раз, когда происходит

какое-либо изменение в структуре сети. эта карта, называемая базой данных

состоянии связей (link state database), синхронизирована для всех

ospf-маршрутизаторов и используется, чтобы вычислить маршруты в таблице

маршрутизации. изменения в структуре сети приводят к немедленному

распространению сведений об этих изменениях на все маршрутизаторы, которые, в

свою очередь, обновляют собственный экземпляр базы данных состояния связей.

обновление базы данных состояний связей приводит к повторному пересчету таблицы

маршрутизации.

начиная свою работу, каждый маршрутизатор извещает другие маршрутизаторы о

своем существовании, отправляя специальное сообщение во все доступные подсети.

другие маршрутизаторы получают это сообщение и обновляют свой экземпляр базы

данных о состоянии связей. фактически указанная база данных и формируется на

основании этих сообщений.

поскольку размер базы данных состояний связей растет, требования к объему

памяти и время на вычисление маршрута увеличиваются. чтобы решить эту проблему,

ospf рассматривает межсетевую среду как совокупность областей (под областью в

данном случае понимается совокупность непрерывных сетей), соединенных друг с

другом через некоторую базовую область (backbone area). все маршрутизаторы,

принадлежащие к одной области, обладают идентичными репликами базы данных

состояния связей.

с целью идентификации областей каждой из них выделяется специальный

идентификатор (area id), представляющий собой 32-разрядное число. этот

идентификатор записывается так же как и ip-адрес — в десятично-точечном формате

(т. е. в виде четырех однобайтовых чисел, разделенных точками). идентификатор

области никак не связан с ip-адресацией. администратор может присваивать

идентификаторы областям по своему усмотрению, не оглядываясь на используемые в

сети ip-адреса. при этом одна область ospf может включать в свой состав

неограниченное количество подсетей (размер области ограничивается исключительно

размером базы данных состояния связей).

каждый маршрутизатор хранит базу данных состояний связей только для тех

областей, которые подсоединены к маршрутизатору непосредственно.

маршрутизаторы, соединяющие базовую область с другими областями, называются

пограничными маршрутизаторами областей (area border router, abr). пограничные

маршрутизаторы накапливают изменения, полученные от остальных маршрутизаторов

области, и передают их разом маршрутизаторам, расположенным в других областях.

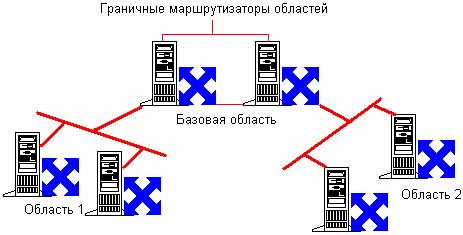

на рис. 1 показан пример разделения сети на области в случае использования протокола ospf.

рис. 1. сеть с использованием протокола ospf

самое большое преимущество протокола

ospf заключается в том, что он является высокопроизводительным протоколом и

приводит к незначительным издержкам даже в очень больших межсетевых

конфигурациях. в качестве недостатка протокола ospf можно отметить определенную

сложность его развертывания и конфигурирования.

по сравнению с протоколом rip протокол маршрутизации ospf обладает следующими

преимуществами:

· алгоритм, лежащий в основе протокола ospf, позволяет избежать петель маршрутизации;

· в процессе своего функционирования протокол ospf генерирует значительно меньший сетевой трафик, чем протокол rip. как следствие, переход с rip на ospf позволит снизить нагрузку на сеть;

· протокол ospf для рассылки служебных сообщений использует только групповое вещание (в отличие от протокола r1p версии 1);

· протокол ospf предусматривает возможность разбиения корпоративной сети на области. области могут, с одной стороны, рассматриваться как домены маршрутизации, с другой стороны, облегчают процесс администрирования подсистемы маршрутизации;

· протокол ospf не имеет ограничений на количество переходов между маршрутизаторами, что позволяет его использовать в корпоративных сетях любого масштаба;

· реконфигурация таблиц маршрутизации, вызванная изменениями в структуре сети, происходит за очень короткий период (значительно быстрее, нежели в случае использования протокола rip).

реализация протокола ospf, предложенная в рамках windows server 2003, обладает следующими функциональными возможностями:

· фильтр маршрутов для управления взаимодействием с другими протоколами маршрутизации;

· динамическая реконфигурация всех установок ospf;

· сосуществование с rip;

· динамическое добавление и удаление сетевых интерфейсов маршрутизатора.

маршрутизируемая ospf-среда лучше всего

подходит для крупных межсетевых сред (насчитывающих более 50 подсетей) с

динамически изменяемой структурой, имеющих несколько путей доставки пакетов,

передаваемых между любыми двумя конечными точками межсетевой среды.

ниже перечислены сетевые конфигурации, для которых необходима маршрутизируемая

ospf-среда:

· корпоративная или сеть университетского городка (campus);

· международная корпоративная или университетская межсетевая среда.

примечание

протокол маршрутизации ospf на 64-разрядных версиях операционных систем

семейства windows server 2003 не поддерживается.

маршрутизация appletalk-трафика

в рамках службы маршрутизации и

удаленного доступа windows server 2003 реализованы механизмы, позволяющие

организовать маршрутизацию трафика протокола appletalk. данный протокол

используется в качестве транспортного механизма в сетях, построенных на базе

apple macintosh. благодаря наличию механизмов маршрутизации appletalk-трафика

компьютер, находящийся под управлением операционной системы windows server

2003, может выступать в качестве программного маршрутизатора в среде appletalk.

возможности маршрутизации appletalk-трафика включают в себя поддержку протокола

маршрутизации routing table maintenance protocol (rtmp).

примечание

поддержка протокола appletalk реализована в windows server 2003 с целью

предоставления возможности сосуществования двух различных платформ в одной

сети. использовать стек протоколов appletalk в других ситуациях (например, как

средство организации сетевого взаимодействия windows-хостов) не рекомендуется.

поддержка маршрутизации appletalk-трафика не реализована на 64-разрядных

версиях операционных систем семейства windows server 2003.

сценарии развертывания одноадресной маршрутизации

в качестве примера рассмотрим два типичных сценария организации процесса маршрутизации:

· простой сценарий маршрутизации;

· сценарий с несколькими маршрутизаторами.

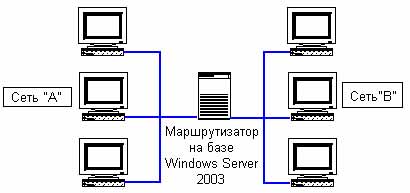

простой сценарий маршрутизации

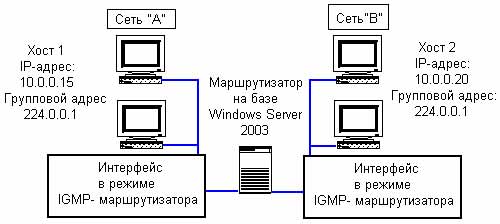

в самом, простом сценарии две или несколько подсетей могут быть соединены между

собой при помощи одного маршрутизатора. для решения этой задачи вполне можно

использовать маршрутизатор на базе windows server 2003. на рис. 2 показана

простая конфигурация сети с маршрутизатором windows, соединяющим два сегмента

лвс (сети а и в). в данном сценарии используется только один маршрутизатор. как

следствие, отсутствует проблема обмена информацией о маршрутах между

маршрутизаторами. поэтому не требуется развертывание протоколов маршрутизации.

рис. 2. простой сценарий маршрутизации

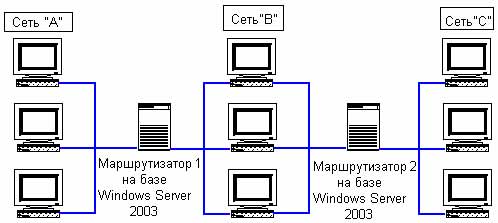

сценарий с несколькими маршрутизаторами

в более сложном сценарии для объединения множества подсетей потребуется

несколько маршрутизаторов. в большинстве случаев этот сценарий может быть также

решен при помощи программных маршрутизаторов на базе windows server 2003. при

этом необходимо будет использовать специализированные протоколы маршрутизации

(либо, в случае статической маршрутизации, сконфигурировать на всех

маршрутизаторах вручную таблицы маршрутизации).

пример рассматриваемого сценария изображен на рис. 3. в предложенной конфигурации имеются три сети (сети а, в, и с) и два маршрутизатора. маршрутизатор 1 подключен к сетям а и в, маршрутизатор 2 — к сетям в и с. маршрутизатор 1 должен известить маршрутизатор 2 о том, что сеть а может быть достигнута через маршрутизатор 1, а маршрутизатор 2 должен сообщить маршрутизатору 1, что сеть с может быть достигнута через маршрутизатор 2. маршрутизаторы обменяются этой информацией автоматически, в случае, если используются протоколы маршрутизации, например rip или ospf. когда пользователь в сети а хочет установить соединение с пользователем в сети с, компьютер пользователя в сети а передает пакет на маршрутизатор 1. маршрутизатор 1 затем передает пакет маршрутизатору 2. тот, в свою очередь, передает пакет далее компьютеру пользователя в сети с.

рис. 3. сценарий с двумя маршрутизаторами и тремя сетями

многоадресная маршрутизация

под многоадресной маршрутизацией понимается маршрутизация трафика группового вещания. групповое вещание (multicasting) предполагает отправку пакетов, адресованных не одному получателю, а целой группе. механизм многоадресной маршрутизации позволяет каждому получателю, принадлежащему к определенной группе, получить пакет группового вещания независимо от того, в какой подсети он находится. прежде чем детально рассмотреть механизмы многоадресной маршрутизации, необходимо ознакомиться с принципами группового вещания.

групповое вещание

стандартный способ доставки

(одноадресный) предполагает установку соединения "точка-точка", когда

пакет доставляется одному получателю. в случае, когда один и тот же пакет

должен быть доставлен нескольким получателям, установка нескольких точечных

соединений оказывается неэффективным решением (с одной стороны, происходит

увеличение сетевого трафика, а с другой, — увеличиваются затраты вычислительных

ресурсов на поддержание списка конечных точек). использование широковещательных

рассылок также не является эффективным решением, поскольку широковещательные

сообщения не транслируются маршрутизаторами. в качестве альтернативы можно

использовать другой метод доставки, когда получателем пакета выступает не один,

а несколько получателей. данный принцип лежит в основе группового вещания

(multicasting).

каждый хост, входящий в группу вещания, помимо уникального ip-адреса.

однозначно идентифицирующего хост в пределах сети, получает также некоторый

групповой ip-адрес. этот адрес идентичен для всех хостов, являющихся членами

группы. этот адрес может быть указан в качестве получателя пакета. в этом

случае пакет будет получен всеми хостами, входящими в состав группы вещания.

все другие узлы просто проигнорируют данный пакет. в этом заключается

существенное отличие группового вещания от широковещательных рассылок —

групповой трафик не "беспокоит" хосты, не принадлежащие к группе

вещания и не ожидающие группового трафика.

групповое вещание может использоваться для следующих целей:

· обнаружения ресурсов в межсетевом пространстве;

· поддержки распределенных сетевых приложений;

· поддержки групповых приложений мультимедиа, предполагающих передачу потоковых данных (например, цифрового аудио и видео). в качестве примера приложения, использующего групповое вещание, можно привести microsoft media services.

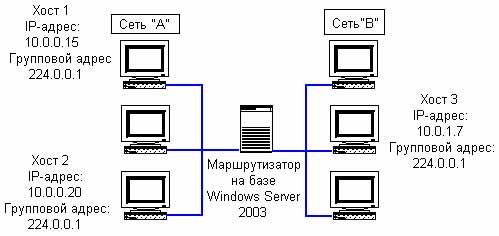

в приведенном на рис. 4 примере три хоста, расположенные в разных подсетях, принадлежат к одной группе вещания. следует обратить внимание на то, что хотя каждый хост уникально идентифицируется посредством ip-адреса, каждому из них выделен общий групповой адрес. в данном примере предполагается, что трафик группового вещания распространяется свободно в обоих подсетях. на самом деле, задача распространения трафика группового вещания (так же как и в случае одноадресной маршрутизации) в условиях межсетевого взаимодействия решается на уровне маршрутизаторов.

рис. 4. групповое вещание

рассматривая процесс распространения

группового трафика в корпоративной сети, следует различать пересылку группового

трафика (multicast forwarding) и групповую маршрутизацию (multicast routing).

под групповой пересылкой понимается процесс перенаправления маршрутизатором

трафика группового вещания в подсети, в которых присутствуют хосты,

принадлежащие к требуемой группе вещания. при этом групповой трафик не

передается маршрутизатором в те подсети, в которых подобные хосты отсутствуют.

под групповой маршрутизацией понимается процесс распространения информации о

составе групп вещания между маршрутизаторами. фактически, в данном случае, речь

идет о работе протоколов маршрутизации применительно к групповому вещанию.

пересылка группового трафика

при помощи пересылки группового трафика

маршрутизатор передает пакеты группового вещания в подсети, где имеются хосты,

ожидающие групповой трафик, или в том направлении, где имеются хосты, ожидающие

этот трафик. предотвращается передача трафика группового вешания в подсети, где

отсутствуют хосты, слушающие групповой трафик. совершенно очевидно, что .пля

выполнения этой операции маршрутизатор должен иметь соответствующие механизмы.

применительно к windows server 2003 поддержка операции пересылки группового

трафика реализуется как на уровне сетевых интерфейсов, так и на уровне службы

маршрутизации.

на уровне сетевых интерфейсов поддержка группового вещания реализуется в рамках

стека протоколов tcp/ip. процесс передачи группового трафика регламентируется

специальным протоколом, являющимся частью данного стека — internet group

management protocol (jgmp, межсетевой протокол управления группой). в целом,

компоненты стека протоколов tcp/ip реализуют следующие функции групповой

пересылки:

· прослушивание группового трафика. модуль стека протоколов tcp/ip прослушивает весь групповой трафик на всех сконфигурированных для этого интерфейсах, устанавливая сетевую плату в режим, в котором она способна принимать все пакеты, проходящие по локальной сети. все групповые пакеты, полученные платой сетевого интерфейса, передаются на сетевой уровень для последующей обработки. следует заметить, что в подобном режиме могут работать далеко не все сетевые платы;

· пересылка групповых пакетов на соответствующий интерфейс. после получения группового пакета tcp/ip обращается к таблице групповой пересылки, чтобы решить, на какой из интерфейсов направить данный пакет.

приложения на компьютере, работающем под

управлением windows server 2003, генерирующие групповой трафик, должны

создавать ip-пакеты с соответствующим групповым ip-адресом, таким же, как

ip-адрес получателя. соответственно, приложения, получающие групповой трафик,

должны сообщить модулю протокола tcp/ip, что они слушают весь трафик в ожидании

указанного группового ip-адреса.

помимо собственно передачи и получения группового трафика, каждый вовлеченный в

этот процесс хост обязан выполнять регистрацию используемого группового адреса

на локальном маршрутизаторе. это необходимо для того, чтобы маршрутизатор

обладал информацией о наличии в подсети хостов, прослушивающих определенный

групповой адрес. в противном случае пакеты группового вещания не будут

передаваться в данную подсеть.

для работы механизма пересылки группового трафика маршрутизатор должен отвечать

следующим требованиям:

· прослушивать весь групповой трафик во всех подсетях. применительно к маршрутизатору под управлением windows server 2003 соблюдение этого требования реализуется на уровне сетевых интерфейсов. принятие решения о пересылке пакетов группового вещания осуществляется компонентами стека протоколов tcp/ip на основании специальной таблицы групповой маршрутизации. эта таблица содержит сведения о членах групп вещания, расположенных в прилегающих подсетях (т. е. подсетях, к которым маршрутизатор физически подключен посредством сетевых интерфейсов);

· после получения группового трафика пересылать пакет в подсети, в которых есть хосты, прослушивающие групповой трафик, или где присутствует маршрутизатор, имеющий информацию о прослушивающих узлах;

· прослушивать все подсети в ожидании специальных сообщений igmp host membership report (сообщение о членстве). эти сообщения рассылаются членами групп вещания, объявляющими используемые ими групповые адреса. маршрутизатор должен отслеживать групповые адреса, которые прослушиваются в прилегающих подсетях, и обновлять таблицу групповой маршрутизации;

· использовать специальный протокол групповой маршрутизации, чтобы извещать другие маршрутизаторы об обнаруженных членах групп вещания. служба маршрутизации и удаленного доступа windows server 2003 не включает в себя реализации протокола групповой маршрутизации. тем не менее, независимые фирмы-разработчики могут поставлять собственные реализации протокола маршрутизации, используя имеющийся api службы маршрутизации и удаленного доступа.

применительно к windows server 2003

задача пересылки группового трафика решается посредством специального

компонента маршрутизации протокола igmp. этот компонент реализован в рамках

службы маршрутизации и удаленного доступа (routing and remote access service) и

отвечает за отслеживание членства хостов в группе многоадресного вещания. компонент

маршрутизации igmp прослушивает трафик в ожидании сообщений igmp о членстве в

локальных подсетях и собирает информацию в виде списка адресатов,

идентификаторов сети и соответствующих групп. чтобы убедиться в том, что

компьютеры прослушивают свой зарегистрированный групповой адрес, маршрутизатор

периодически посылает запрос в каждую подсеть — ответом на запрос являются

сообщения о членстве в группах. если в одной сети находится несколько

маршрутизаторов, то один маршрутизатор выбирается (методом "голосования")

среди них для периодической рассылки всех запросов.

примечание

компонент маршрутизации протокола igmp, реализованный в рамках службы

маршрутизации и удаленного доступа windows server 2003, нельзя рассматривать

как протокол групповой маршрутизации.

компонент маршрутизации протокола igmp

задача поддержания таблицы групповой маршрутизации осуществляется в windows server 2003 посредством специального компонента маршрутизации протокола igmp, который реализован в рамках службы маршрутизации и удаленного доступа. с точки зрения протокола 1gmp каждый сетевой интерфейс, для которого активизирован этот компонент, может функционировать в одном из двух режимов:

· режим igmp-маршрутизатора (igmp router mode). в режиме igmp-маршрутизатора сетевой интерфейс способен прослушивать подсети в ожидании специальных объявлений хостов об их членствах в группах вещания (igmp host membership report);

· режим igmp-посредника (igmp proxy mode). сетевой интерфейс, находящийся в режиме igmp-посредника, осуществляет ретрансляцию сообщений о членстве (igmp host membership report), приходящих на другие интерфейсы системы, находящиеся в режиме igmp-маршрутизатора. вышестоящий маршрутизатор, находящийся в подсети, в которой расположен igmp-proxy, получает сообщения о членстве хостов в различных группах вещания от igmp-proxy и добавляет его к собственным таблицам групп. таким образом, вышестоящий маршрутизатор получает информацию о том, что пакеты, адресованные определенным группам вещания, необходимо передавать через igmp-proxy.

внимание

режимы igmp-маршрутизатора и igmp-посредника не обеспечивают выполнение всех

функций, реализуемых протоколами групповой маршрутизации, которые могут

потребоваться для групповой пересылки и поддержки маршрутизации в ин-трасетях с

несколькими маршрутизаторами. маршрутизатор и посредник могут обеспечить

групповую пересылку в указанных условиях, однако ряд ограничений на

расположение источников группового трафика не позволяет рекомендовать их использование.

в большинстве случаев следует развертывать конфигурацию с применением

протоколов групповой маршрутизации.

групповая маршрутизация

для принятия решения о передаче пакетов

через межсетевую среду при помощи маршрутизаторов, способных передавать групповой

трафик, применяются механизмы групповой маршрутизации. основанием для принятия

решения служит информация о членстве компьютеров в группах. для обмена между

маршрутизаторами информацией о членстве в группах вещания используются

специальные протоколы групповой маршрутизации.

внимание

очень легко запутаться в терминологии, применяемой при рассмотрении принципов

группового вещания. под групповой маршрутизацией (multicast routing) понимается

процесс взаимодействия маршрутизаторов, в результате которого происходит обмен

информацией о хостах, принадлежащих к различным группам вещания. в результате

этого обмена каждый маршрутизатор обладает информацией о распределении в рамках

корпоративной сети хостов, принадлежащих к некоторой группе вещания. благодаря

этому маршрутизатор может отправлять пакеты группового вещания в направлении, в

котором находятся хосты, принадлежащие к требуемой группе (даже если

прилегающая подсеть непосредственно этих хостов не содержит).

примеры протоколов групповой

маршрутизации — distance vector multicast routing protocol (групповой протокол

маршрутизации на основе вектора расстояния, dvmrp), multicast extensions to

ospf (групповые расширения к ospf, mospf), protocol independent multicast-spare

mode (разреженный режим группового вещания, не зависящего от протокола,

pim-sm), protocol independent multicast-dense mode (плотный режим группового

вещания, не зависящего от протокола, pim-dm).

в среде windows server 2003 поддержка протоколов групповой маршрутизации не

реализована.

сценарии развертывания многоадресной маршрутизации

хотя, как уже неоднократно упоминалось, в windows server 2003 отсутствует реализация протоколов групповой маршрутизации, в определенных ситуациях средств операционной системы (компонент маршрутизации протокола igmp) может быть достаточно для развертывания в сети механизма группового вещания. при этом возможны следующие сценарии:

· интрасеть с одним маршрутизатором;

· интрасеть и интернет.

далее мы рассмотрим эти сценарии более подробно.

интрасеть с одним маршрутизатором

рассмотрим следующую ситуацию. корпоративная сеть состоит из нескольких

подсетей, соединенных между собой одним маршрутизатором, реализованным на базе

windows server 2003.

рис. 5. организация группового вещания в сценарии "интрасеть с одним маршрутизатором"

поскольку в данном сценарии используется всего один маршрутизатор, проблема взаимодействия маршрутизаторов, участвующих в маршрутизации группового трафика, попросту отсутствует. как следствие, процесс группового вещания может быть реализован средствами службы маршрутизации и удаленного доступа windows server 2003. групповое вещание в данном сценарии может быть реализовано путем использования механизма пересылки трафика группового вещания (multicast forwarding). для этого все сетевые интерфейсы маршрутизатора переводятся в режим igмр-маршрутизатора (предварительно должен быть активизирован компонент маршрутизации протокола igmp) (рис. 5).

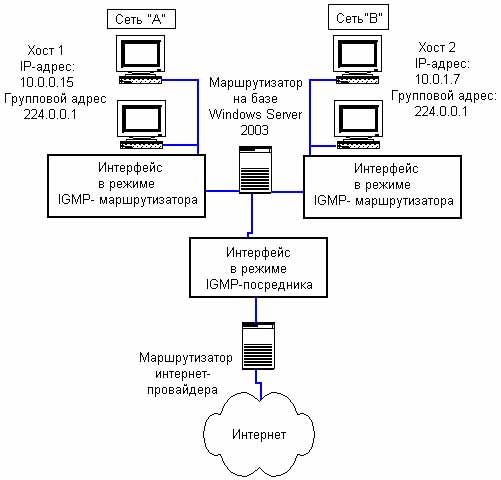

одиночная интрасеть и интернет

рассмотрим другой сценарий. допустим, корпоративная сеть, так же как и в

предыдущем случае, состоит из нескольких подсетей, соединенных между собой

одиночным маршрутизатором. при этом один из интерфейсов маршрутизатора

связывает корпоративную подсеть с интернетом (в более общем случае вместо

интернета может выступать любая внешняя сеть). в данном сценарии проблема

организации группового вещания осложняется тем фактом, что источником трафика

группового вещания могут выступать хосты, расположенные в интернете. при этом

встает вопрос об объявлении членства в группах вещания хостами, расположенными в

корпоративной интрасети. как маршрутизатор интернета "узнает" об этих

хостах и о том, что в корпоративную подсеть должен быть передан определенный

трафик группового вещания?

в данном случае задача может быть также решена средствами службы маршрутизации и

удаленного доступа windows server 2003. все интерфейсы. соединяющие

маршрутизатор с локатьными подсетями, должны быть переведены в режим

юмр-маршрутизатора. сетевой интерфейс, соединяющий корпоративный маршрутизатор

с маршрутизатором интернет-провайдера, должен быть переведен в режим

igmp-посредника (igmp-proxy) (рис. 6).